Съдържание

- Какво е Ransomware?

- Какво да правя с Ransomware

- Днес нови и подобрени Ransomware

- Защита на вашия компютър

Източник: 72soul / Dreamstime.com

За вкъщи:

Ransomware е особено неприятен тип злонамерен софтуер. Веднъж влязъл в компютъра на жертвата, има няколко добри възможности.

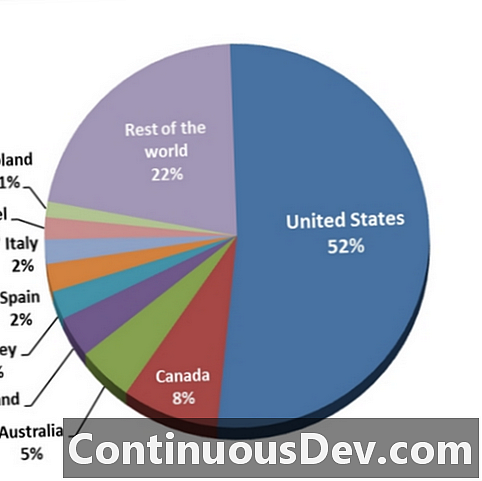

Откуп, или криптовалута, предизвиква силно възобновяване. През декември 2013 г. ESET Security установи, че откупният софтуер, принадлежащ към коварното семейство CryptoLocker, се е разпространил във всички краища на света. И повече от 50 процента от атаките се случват точно тук, в САЩ.

Източник: ESET Security

Въпреки че CryptoLocker е изключително успешно парче злонамерен софтуер, изглежда, че е на път да бъде узурпиран от още по-коварния откуп, наречен PowerLocker.

Какво е Ransomware?

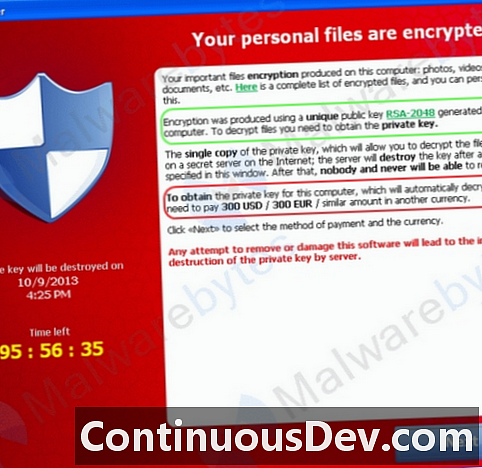

За тези, които не са запознати с ransomware, сега е моментът да се запознаят с него. Всъщност, много по-добре е да прочетете за него сега, отколкото да го представите чрез зловещо изглеждащ прозорец като този по-долу.Източник: Malwarebytes.org

Слайдът е реклама, че откупният софтуер, в случая CryptoLocker, е превзел компютъра на жертвата. Malwarebytes.org определи, че CryptoLocker търси файлове със следните разширения:

3fr, accdb, ai, arw, bay, cdr, cer, cr2, crt, crw, dbf, dcr, der, dng, doc, docm, docx, dwg, dxf, dxg, eps, erf, indd, jpe, jpg, kdc, mdb, mdf, mef, mrw, nef, nrw, odb, odm, odp, ods, odt, orf, p12, p7b, p7c, pdd, pef, pem, pfx, ppt, pptm, pptx, psd, pst, ptx, r3d, raf, raw, rtf, rw2, rwl, srf, srw, wb2, wpd, wps, xlk, xls, xlsb, xlsm, xlsx

Някои от по-познатите разширения, открити с удебелен шрифт, са свързани с документите на Microsoft Office. Ако жертвата имаше документи с някое от горните разширения на заразените си сега компютри, файловете ще станат напълно недостъпни. С други думи, те ще бъдат държани откуп.

На екранната снимка по-горе секцията, оградена в зелено, споменава, че криптирането на публично-частния ключ е използвано за криптиране на файловете. И освен ако не работите за NSA, този вид криптиране най-вероятно е нечуплив. Секцията, кръгла в червено, рекламира сумата за откуп, в случая 300 долара.

Какво да правя с Ransomware

Веднъж заразени с ransomware, опциите са прости. Жертвите или плащат, или не. Нито един вариант не е добър избор. Неплащането означава, че файловете са загубени. Тогава потребителят трябва да реши дали да търка компютъра с анти-зловреден софтуер или да възстанови напълно компютъра.

Но изплащането на откупа също мирише, защото това принуждава жертвите да се доверят на изнудвача. Преди да ухапете куршума и да платите откупа, помислете за следното: След като изнудвачът има парите, защо информацията за декриптирането? И ако всичко свърши и файловете ви се освободят, все пак трябва да преминете през същия процес на решение дали да търкате компютъра с анти-малуер или да го възстановите отново.

Днес нови и подобрени Ransomware

По-рано споменах накратко PowerLocker като новия и подобрен ransomware. И той има потенциала да нанесе повече вреда от всеки предишен вариант на ransomware. Дан Гудин от Ars Technica предостави това обяснение на какво е способен PowerLocker.В публикацията си Гудин заявява, че цифровият ъндърграунд е решил да стартира комерсиално, предлагайки PowerLocker като комплект DIY за злонамерен софтуер за 100 долара, което означава, че повече лоши хора - особено тези, които не владеят злонамерен софтуер, ще могат да нанесат финансови средства болка по нищо неподозиращите интернет пътници.

"PowerLocker криптира файлове с помощта на ключове, базирани на алгоритъма Blowfish. След това всеки ключ се криптира във файл, който може да се отключи само с 2048-битов частен RSA ключ", пише Гудин.

Обичам да втора информация за източник на злонамерен софтуер, който току-що беше открит и все още не се разпространява в дивата природа. Затова се свързах с Марчин Клечински, главен изпълнителен директор и основател на Malwarebytes.org, като поисках неговото мнение за PowerLocker.

Клечински заедно с колегите си Джером Сегура и Кристофър Бойд споменаха, че PowerLocker е толкова нов, че голяма част от публикуваното е спекулация. Имайки това предвид, PowerLocker потенциално подобрява CryptoLocker, като може да:

- Деактивирайте някои основни Windows програми, като например мениджър на задачи, regedit и терминал за команден ред

- Стартирайте в редовен и безопасен режим

- Откриване на Evade VM и популярни грешки

„Като се има предвид успехът на CryptoLocker, не е изненадващо да видим копия, които предлагат по-добри функции“, каза Клечински. "Добрата новина: тъй като тази заплаха бе уловена рано, тя трябва да даде възможност на правоохранителните органи да я зачекат, преди да излезе и да започне да заразява персонални компютри."

Защита на вашия компютър

И така, как можете да се предпазите от задържане на откуп? Kleczynski предоставя някои прости съвети."Внимавайте, когато отваряте прикачени файлове. По-специално: Amazon, DHL и други подобни фактури, които се предлагат като zip файл. По-често те са фалшиви и съдържат зловреден софтуер", каза Клечински.

Отвъд това няма магическа формула, която да избягва изкуплението. Просто неговият зловреден софтуер търси уязвими компютри, които да използва. Програмите срещу злонамерен софтуер може да са от полза, но обикновено стартират, след като данните са шифровани. Най-доброто решение е да актуализирате операционната система и софтуер за приложения на компютъра, като елиминирате всички слабости, които лошите могат да използват.